Система активации программного обеспечения Microsoft уже давно является мишенью для разработчиков, стремящихся обойти ее ограничения, но недавно появившийся метод активации может оказаться именно таким. Хакерская группа под названием Massgrave на сайте представила TSforge -инструмент, который навсегда активирует Windows и продукты Office, не требуя традиционной проверки. В отличие от предыдущих активационных эксплойтов, TSforge манипулирует платформой Microsoft Software Protection Platform (SPP), поскольку вставляет поддельные данные активации непосредственно в доверенное хранилище системы.

Если Вам интересно, как это работает, то изменяются два ключевых файла в системе активации Windows - data.dat и tokens.dat, в которых хранится информация о лицензировании продукта. Внедряя поддельные данные, TSforge заставляет ОС признать поддельный ключ продукта или идентификатор подтверждения легитимным. Это позволяет Windows оставаться активированной неограниченное время, не требуя онлайн-проверки или периодической повторной активации, что делает это решение в целом более надежным, чем существующие активаторы на основе KMS. Некоторые известные активаторы на основе KMS включают KMSpico, KMSAuto Net, Microsoft Toolkit и KMS VL ALL. В отличие от TSforge, эти инструменты эмулируют службу управления ключами (KMS) Microsoft для временной активации Windows и Office.

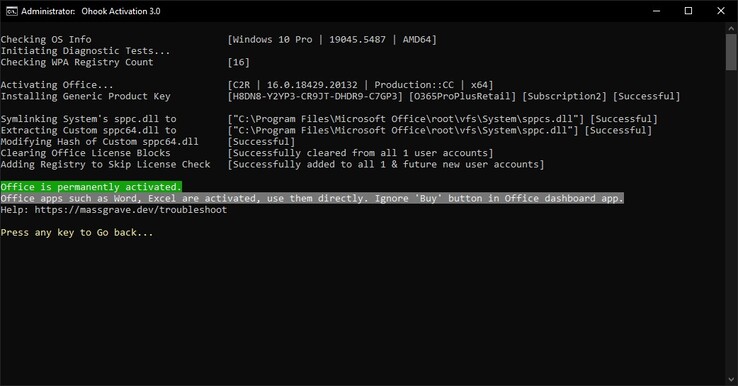

Что касается совместимости, TSforge поддерживает Windows 7 и более поздние версии, включая редакции Windows Server до 2025 года. Он также активирует версии Microsoft Office, начиная с 2013 года, при условии, что они работают под управлением Windows 8 или новее. В дополнение к базовой активации TSforge позволяет использовать такие функции, как расширенные обновления безопасности (ESU) для старых версий Windows и продлевать обновления Windows 10 после официального срока окончания поддержки в октябре 2025 года.

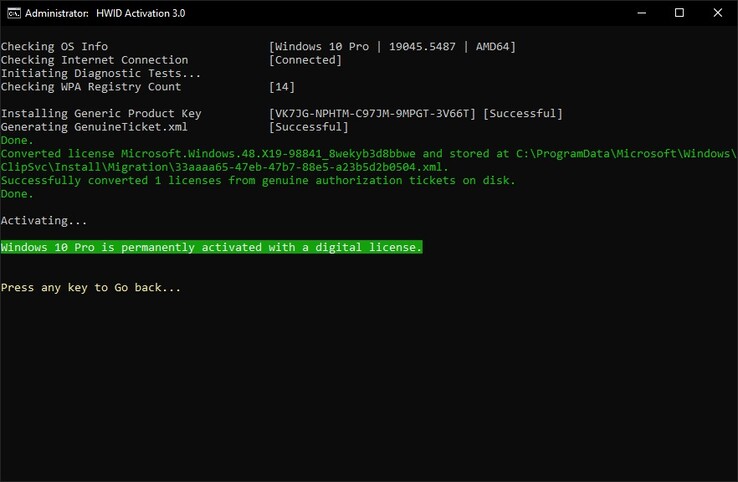

Метод активации теперь является частью Microsoft Activation Scripts (MAS) 3.0, набора инструментов с открытым исходным кодом, разработанного компанией Massgrave. Несмотря на масштабность этого обхода DRM, на момент написания статьи Microsoft публично не обращалась к методу TSforge и не предпринимала никаких действий против его распространения.