Джо Гранд - этичный хакер и YouTuber, широко известный своими проектами, связанными с криптовалютными кошельками, на сайте успешно восстановил судьбоносную сумму биткоинов, которая в настоящее время оценивается более чем в 3 миллиона долларов, из программного кошелька, который был заблокирован более десяти лет. Этот великолепный технический подвиг стал результатом серьезного реверс-инжиниринга и поиска ошибок, проведенного Джо и его другом Бруно, который также является хакерским тяжеловесом.

Предпосылка

Титульный кошелек Bitcoin был защищен с помощью сложного 20-символьного пароля, сгенерированного известным программным обеспечением для генерации паролей под названием RoboForm. Его владелец, Майкл, использовал эту программу для генерации надежного пароля, который затем был сохранен в контейнере TrueCrypt. По счастливой случайности зашифрованный раздел оказался поврежденным, в результате чего Майкл остался без средств защиты, а его средства стали недоступны.

Учитывая огромную сложность и длину пароля, традиционный <link www.fortinet.com/resources/cyberglossary/brute-force-attack. - external-link-new-window></nodeepl> атаки грубой силы<nodeepl></link></nodeepl> были совершенно нереальными. По словам Джо, вероятность того, что он сможет правильно "угадать" пароль, была бы такой же сложной, как поиск определенной капли воды во всех океанах Земли - задача, которую простой смертный никогда не сможет решить. Однако, как говорится, где есть желание, там всегда найдутся и средства, и вскоре Джо сделает большой шаг вперед

Первый прорыв

В дело вступает Бруно - коллега-этик-хакер и частый соратник Джо Гранда. Обширный опыт Бруно в обратном проектировании программного обеспечения вскоре окажется благом, ведущим к успеху проекта. Учитывая непреодолимую природу атаки "грубой силой", дуэт обратился к поиску уязвимостей в функции генерации паролей RoboForm. Изучив журнал изменений RoboForm (в котором записываются изменения и исправления ошибок в программе), они обнаружили, что старые версии RoboForm имели критический недостаток - "случайная" генерация пароля вовсе не была случайной. Поэтому, по сути, воссоздав ситуационные переменные, которые программа использовала для генерации паролей, теоретически можно было бы воссоздать точные пароли.

Гидра на помощь

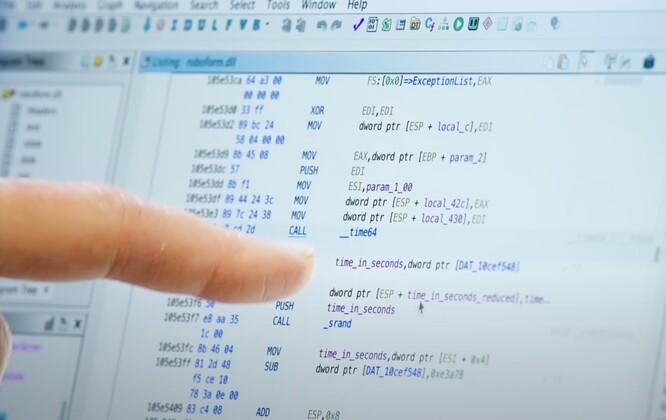

Для следующей части нам важно знать, что такое Ghidra и Cheat Engine на самом деле. Оба они представляют собой мощные инструменты, широко используемые для анализа и обратного проектирования или "декомпиляции" программного обеспечения. Разработанный NSA, Ghidra позволяет декомпилировать программное обеспечение, что дает инженерам возможность исследовать основной код определенной программы, помогая найти уязвимости и недостатки, которые затем могут быть использованы для создания эксплойтов. Cheat Engine, с другой стороны, - это инструмент для сканирования памяти, который позволяет пользователю сканировать и изменять память программы во время ее выполнения, что позволяет изменять поведение в режиме реального времени.

Используя вышеупомянутые инструменты, команда смогла сделать невозможное. Они погрузились во внутреннюю работу RoboForm и обнаружили конкретный участок кода, отвечающий за генерацию пароля. При дальнейшем изучении они обнаружили, что эта функция на самом деле использует системное время в качестве своего рода начального значения для генерации пароля. Это прямо противоположно тому, что Вы ожидаете от программы генерации паролей, поскольку полученный пароль можно легко воссоздать, просто изменив системное время. Однако для Майкла то, что было, по сути, недостатком, вскоре оказалось его спасением.

Взлом "времени

Используя свое новое открытие, команда, состоящая из Джо и Бруно, разработала метод отката системного времени до того момента, когда, по словам Майкла, он создал пароль - 50-дневный период. Они воссоздали все потенциальные пароли в этом диапазоне дат, изменив значение временного семпла, в надежде найти пароль, созданный именно в этот момент. Таким образом, список потенциально правильных паролей сократился в геометрической прогрессии, что сделало атаку методом перебора гораздо более эффективной, чем раньше.

Но на этом трудности не закончились. Команда столкнулась еще с несколькими препятствиями, связанными со сбоями программного обеспечения и изнурительными сессиями отладки, но их упорство в конце концов принесло свои плоды. Немного изменив первоначально заданные Майклом параметры, которые теперь исключали специальные символы, команда в конце концов наткнулась на точное совпадение. Получив золото, Бруно объявил о своей победе Джо одним текстовым сообщением - "Успех".

Успешное восстановление 43 BTC, которые сейчас стоят более 3 миллионов долларов, - это не только значительное финансовое облегчение для владельца, но и подчеркивает неоспоримый опыт и настойчивость дуэта хакеров. Но само собой разумеется, что RoboForm с тех пор устранил уязвимость, что сделает взлом любых новых паролей значительно более сложным, возможно, даже невозможным. Таким образом, необходимо не только создавать надежные пароли, но и надежно хранить их.

Отказ от ответственности: Информация, представленная здесь, не должна использоваться в качестве основы для принятия каких-либо личных инвестиционных решений. Notebookcheck не предлагает криптовалюты, NFT или другие торговые, инвестиционные или финансовые консультации.